El 21 y 22 de abril de 2026, durante un Comité de Servicios Armados del Senado, el almirante Samuel Paparo del Comando Indo-Pacífico de EE. UU. hizo comentarios sobre la utilidad de Bitcoin en ciberseguridad para el ejército del país, calificándolo de “valiosa herramienta informática como proyección de poder” y revelando que INCOPACOM está ejecutando un nodo de Bitcoin en sus experimentos con el protocolo.

Los comentarios del comandante del INCOPACOM se produjeron pocos días después de que la República Islámica de Irán exigiera el pago en Bitcoin por el paso seguro a través del Estrecho de Ormuz. La mención de “proyección de poder” se hizo eco del trabajo de un famoso y controvertido Bitcoiner, Jason Lowery, autor de Softwar: A Novel Theory on Power Projection, miembro del MIT y asistente especial del comandante de INDOPACOM.

En su trabajo, que incluía una tesis del MIT y un libro que ampliaba su trabajo, Lowery discutió el valor de seguridad cibernética de Bitcoin y su capacidad única para ofrecer “proyección de poder” en el ciberespacio, un panorama de seguridad nacional y operaciones militares que de otro modo carece de opciones de disuasión tradicionales.

El libro ganó una popularidad significativa y le valió a Lowery fanáticos y críticos en toda la industria de Bitcoin, pero luego Lowery lo retiró de la distribución a pedido de sus superiores. Un evento que sugirió a algunos que el libro podría tener algo lo suficientemente importante como para que el ejército estadounidense quiera mantenerlo en secreto.

Pero, ¿cuál es este valor único que aporta Bitcoin a los asuntos militares y qué significa realmente “Proyección de poder” en este contexto?

Según el Diccionario de términos militares y asociados de 2002 del Departamento de Defensa, la proyección de poder es; “La capacidad de una nación para aplicar todos o algunos de sus elementos de poder nacional (político, económico, informativo o militar) para desplegar y sostener fuerzas de manera rápida y efectiva en y desde múltiples lugares dispersos para responder a las crisis, contribuir a la disuasión y mejorar la estabilidad regional”. En otras palabras, la capacidad de una nación para influir en el comportamiento de otras naciones o entidades políticas de interés, más allá de sus fronteras nacionales. Los ejemplos pueden ir desde influencia diplomática hasta influencia económica, así como capacidades militares como misiles de largo alcance, drones o una poderosa armada.

La palabra disuasión también está teniendo mucho efecto aquí. El Departamento de Defensa lo define como: “La prevención de la acción por miedo a las consecuencias. La disuasión es un estado mental provocado por la existencia de una amenaza creíble de contraataque inaceptable”.

Lowery lleva Bitcoin al mundo de la disuasión en el mundo físico presentando una visión particularmente interesante. Que así como los microchips son esencialmente cables que mueven energía eléctrica en una “lógica codificada” dentro de la placa base de una computadora, la red eléctrica del mundo puede verse como una especie de “macrochip”, con cables gigantes que mueven grandes cantidades de electricidad desde fuentes de energía a través de naciones y en todo el mundo. Estos macrochips ahora también tienen puertas lógicas en forma de minas de Bitcoin, argumenta Lowery, que consumen grandes cantidades de energía, convirtiéndola en un activo digital escaso, que puede programarse mediante un script de Bitcoin.

El macrochip de Bitcoin podría, en teoría, vincular las cuestiones de ciberseguridad con el mundo físico, ya que la producción de energía es uno de los recursos más importantes y costosos que una nación puede reunir. Si bien los gobiernos pueden imprimir papel moneda a voluntad, reunir cantidades masivas de electricidad para influir en algo como la competencia de prueba de trabajo de Bitcoin es mucho más difícil y es la base de la resiliencia de Bitcoin.

La disuasión de firmas múltiples de Bitcoin

La demostración más obvia y poderosa de la seguridad de la “lógica incorporada” de Bitcoin es la invención de las billeteras Bitcoin con firmas múltiples, que salvaguardan gran parte de la riqueza de Bitcoin en la actualidad.

Las billeteras multifirma requieren múltiples claves privadas predefinidas para firmar transacciones válidas antes de que se pueda transferir Bitcoin, lo que hace posible descentralizar geográficamente el almacenamiento de claves privadas de Bitcoin en diferentes espacios y jurisdicciones.

Multisig desafía a los piratas informáticos no solo a piratear un par de claves, sino varias, en múltiples ubicaciones y con limitaciones de tiempo, ya que los usuarios tienen la ventaja de tener acceso legítimo a esas claves y potencialmente pueden mover el bitcoin rápidamente en respuesta a una amenaza. Los piratas informáticos deben obtener acceso a suficientes claves y al mismo tiempo engañar a las alarmas y salvaguardas, evitando ser atrapados. Multisig impone altos costos a los atacantes y, como tal, bien podría encajar en la definición de “disuasión”. Incluso puede encajar en la definición de “proyección de poder”, ya que los fondos de Bitcoin pueden mantenerse seguros y disponibles para ser enviados cuando sea necesario a cualquier parte del mundo, gracias a otras cualidades de resistencia a la censura basadas en redes de Bitcoin.

Esto difiere de las finanzas tradicionales y sus bases de datos centralizadas, ya que los bancos pueden congelar y confiscar activos de sus legítimos propietarios cuando se les presiona políticamente, como se ve en casos como el de Chipre y su rescate del 40%, o la confiscación por parte de Estados Unidos de las reservas del tesoro extranjero de Rusia mantenidas en custodia europea.

Pero INDOPACOM no habló explícitamente sobre Bitcoin, el activo, en sus comentarios; parecían pensar que el protocolo de prueba de trabajo de Bitcoin podría proteger datos y redes externas al activo de Bitcoin. Pero el script de Bitcoin, la lógica interna de la cadena de bloques de Bitcoin, sólo gobierna BTC, su activo interno.

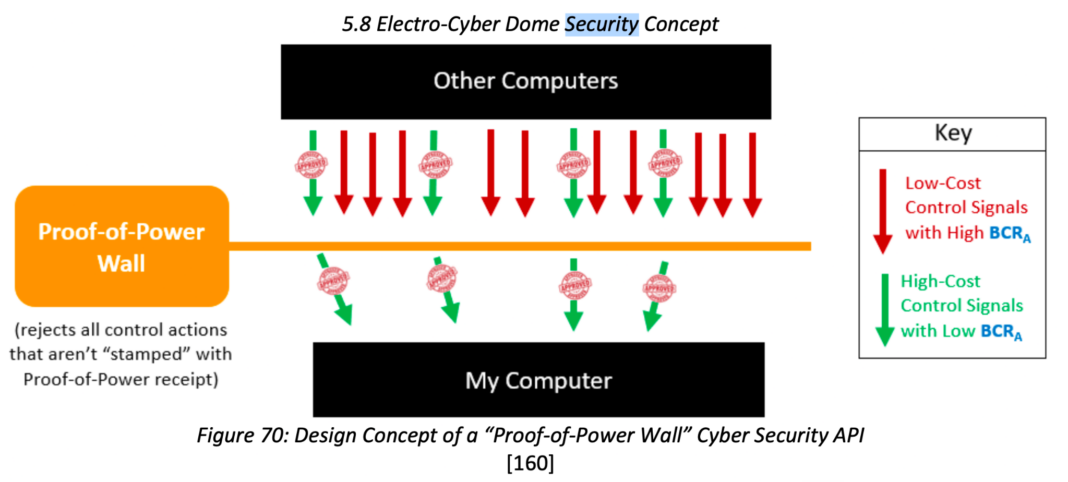

Para que las redes externas se beneficien del poderoso macrochip de prueba de trabajo de Bitcoin, tendrían que estar ancladas a Bitcoin de alguna manera, y ahí es donde gran parte de la tesis de Lowery comienza a estancarse. Sin embargo, desarrolla aún más esta idea al proponer el “Electro-Cyber Dome”.

Amenazas a la seguridad cibernética y el domo electrocibernético

En Software 2.5, Lowery sostiene que “las vulnerabilidades de seguridad del sistema de software se derivan de restricciones insuficientes en las señales de control” enviadas a las máquinas en red. Un ejemplo de esto podrían ser los intentos de inicio de sesión falsos que le cuestan a un sitio web más recursos informáticos para autenticarse que los que les cuesta a los atacantes enviar. Lowery añade que tales vulnerabilidades “pueden explotarse de tal manera que pongan el software en estados inseguros o peligrosos”. Ejemplos de tales vulnerabilidades de seguridad de la red incluyen, entre otros:

- Correo no deseado por correo electrónico y comentarios no deseados – correos electrónicos y comentarios superfluos que inundan las bandejas de entrada o los foros.

- Ataques de sibila — creación de un gran número de identidades falsas para manipular los sistemas.

- Bots y granjas de trolls – cuentas automatizadas o coordinadas utilizadas para amplificar la actividad maliciosa.

- Campañas de desinformación/desinformación armadas — inundar las redes con información falsa o manipulada.

- Ataques distribuidos de denegación de servicio (DDoS) — inundar las redes con señales de control superfluas (solicitudes de servicio) para abrumar el ancho de banda.

- Señales de control falsificadas o reproducidas — hacerse pasar por comandos, órdenes o datos legítimos que ponen el software en estados inseguros/peligrosos.

- Explotación sistémica de permisos administrativos/abuso de información privilegiada — explotación de jerarquías basadas en la confianza donde las cuentas con altos privilegios pueden verse comprometidas o utilizadas indebidamente.

Lowery sugiere que otras redes podrían defenderse contra todas estas amenazas en cierta medida utilizando protocolos de prueba de trabajo (POW) como el de Bitcoin.

En el documento técnico de Bitcoin, Satoshi Nakamoto definió el POW de Bitcoin de manera bastante elegante: “La prueba de trabajo implica escanear un valor que, cuando se aplica un hash, como con SHA-256, el hash comienza con una cantidad de bits cero. El trabajo promedio requerido es exponencial en la cantidad de bits cero requeridos y se puede verificar ejecutando un único hash”.

Nakamoto hace referencia específica a “Hash Cash, una contramedida de denegación de servicio” de Adam Back, que fue diseñada para encarecer el spam de correo electrónico al requerir que las computadoras que envían un correo electrónico produzcan un sello de prisionero de guerra de una dificultad definida por el destinatario del correo electrónico. Los servidores destinatarios necesitarían mantener una lista de los sellos ya utilizados, para evitar que los atacantes reutilicen el mismo trabajo, es decir, para evitar ataques de “doble gasto”. Estos sellos, sin embargo, no eran transferibles, una cualidad que algunos cypherpunks querían en su búsqueda de dinero digital. Hal Finney fue uno de esos ingenieros que avanzó en este campo al inventar RPOW, o prueba de trabajo reutilizable.

RPOW esencialmente tokenizó sellos de prisioneros de guerra a través de un servidor centralizado que realizaba un seguimiento y facilitaba las transferencias. Una de las innovaciones clave de Nakamoto fue descentralizar este servidor y su lista de sellos gastados, en forma de blockchain, al tiempo que definió un algoritmo de dificultad global que todos los mineros de Bitcoin deben satisfacer, en lugar de objetivos de dificultad relativa elegidos por cada sitio web a voluntad.

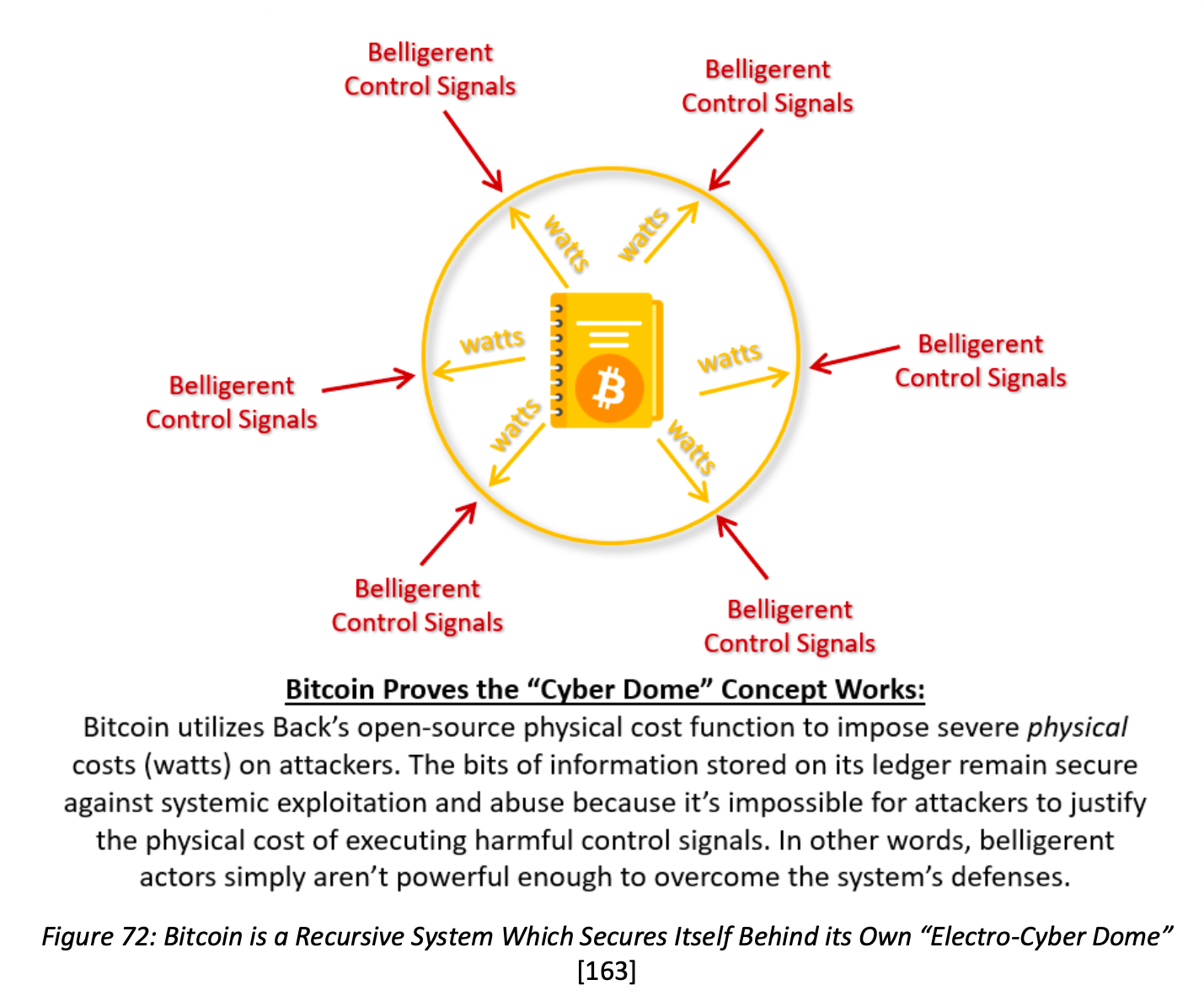

Lowery, en su concepto de Electro-Cyber Dome, esencialmente habla de Hash Cash. Él dice específicamente que los servidores pueden elegir el objetivo de dificultad que consideren adecuado, y nunca propone que el Dome use o deba usar el protocolo SHA-256 de Bitcoin, aunque está implícito en su idea del macrochip. Lo que sí hace es utilizar Bitcoin como el principal ejemplo de una red de ciberseguridad que realmente funciona a escala; “Sabemos con certeza que las cúpulas electrocibernéticas pueden funcionar con éxito como protocolo de seguridad porque esto es lo que Bitcoin utiliza para protegerse a sí mismo y a sus propios bits de información contra la explotación sistémica”.

Lowery va más allá de la defensa y señala que a medida que estos sistemas se adoptan, los grandes mineros pueden tener un concepto de agresión, escribe; “Cabe señalar que esto no sería una capacidad de proyección de poder estrictamente “defensiva”… Las personas con acceso a prueba de poder pueden teóricamente “aplastar” estas defensas de domos electrocibernéticos si lo desean. Por lo tanto, los protocolos de prueba de poder no son protocolos estrictamente “sólo de defensa” como algunos han argumentado. Una de las principales amenazas para las personas que usan protocolos de función de costo físico como Bitcoin es que otras personas usen el mismo protocolo (de ahí que Nakamoto mencione la palabra “ataque” 25 veces en un documento técnico de 8 páginas, cada vez haciendo referencia a personas que ejecutan el mismo protocolo)”.

Críticas a la tesis de Softwar de Lowery

La tesis de Lowery sobre Softwar puede describirse con justicia como controvertida dentro de la comunidad Bitcoin. La opinión optimista de que grandes porciones de conflictos militares podrían resolverse mediante guerras de hash rate en algún futuro ha sido descrita por Shinobi en la revista Bicoin como “delirante”.

En términos generales, los críticos rechazan la idea de que los datos o las redes externas a Bitcoin puedan protegerse de alguna manera con la tecnología de Bitcoin, ya sea su POW, su blockchain o su activo nativo. Jameson Lopp hizo una revisión de varias partes de la tesis y el libro de Lowery, elogiando muchos aspectos de la tesis pero finalmente descartando sus conclusiones, diciendo que: “Softwar no llega a actuar como modelo de cómo debemos construir el futuro”.

La pregunta más obvia para mí es si usar la prueba de trabajo SHA-256 para controlar el acceso a redes fuera de Bitcoin tiene sentido en primer lugar, o si incluso podría considerarse el uso de Bitcoin. Si el Electro-Cyber Dome no exige una dificultad de POW lo suficientemente alta para extraer Bitcoin, si no utiliza la dificultad objetivo de Bitcoin, su activo o su cadena de bloques, ¿está usando Bitcoin?

Además, dado que China tiene la mayor parte de la industria de fabricación de ASIC para la minería de Bitcoin, ¿INDOPACOM (la rama militar estadounidense encargada de mantener bajo control el Indo Pacífico) realmente querría proteger sus redes cibernéticas con algoritmos que China produce en masa chips con fuerza bruta? En el mejor de los casos, parece una decisión incómoda y es más probable que los lleve a considerar algoritmos POW alternativos. Pero en ese momento, ciertamente no usarían Bitcoin y perderían el argumento del macrochip. En su lugar, usaría el clásico Hash Cash, y tal vez esa sea la lección de esta historia. La afinidad de Lowery con Bitcoin podría ser más una estrategia de marketing y un reconocimiento a una industria que lo inspiró, que la herramienta real que INDOPACOM podría terminar usando.

El feliz término medio

En la brecha entre la teoría, la implementación y las críticas a las ideas de estilo software, existen algunos proyectos que sirven como ejemplos jóvenes pero curiosos de cómo Bitcoin puede asegurar más que dinero.

SimpleProof, una especie de notario de Bitcoin basado en Open Time Stamps, ha estado utilizando blockchain para registrar hashes de datos, demostrando que una determinada versión existía en un momento determinado. Este uso muy restringido de Bitcoin como servidor de sellado de tiempo ayudó a defender un lado de las elecciones de Guatemala hace unos años de las acusaciones de fraude por parte de la oposición, lo que tuvo consecuencias políticas reales para el país.

Michael Saylor, por otro lado, lideró la creación de lo que algunos han llamado el protocolo Orange Checkmark sobre Bitcoin. Esta pila tecnológica, que se puede encontrar en Github, es un sistema de identidad digital descentralizado nativo de Bitcoin que preserva la privacidad. Ganó cierto interés por parte de la comunidad Bitcoin cuando se anunció hace un par de años, pero no parece haber obtenido ninguna adopción.

Finalmente, e irónicamente, Jameson Lopp, quizás el crítico más detallado de Lowery con tres artículos dedicados al tema, en realidad implementó un mecanismo de protección contra spam basado en prueba de trabajo en su sitio web para un formulario de envío, que, según Lopp, funciona bien. Entonces, si incluso él puede ver el uso de estas viejas ideas, incluso si solo se basan en Hash Cash, entonces tal vez algún día veamos tecnologías similares a Bitcoin utilizadas para proteger las redes y los datos del mundo.

Esta publicación ¿Qué significa la “proyección de poder” de Bitcoin para el ejército de EE. UU.? apareció por primera vez en la revista Bitcoin y está escrito por Juan Galt.